COMANDI PRINCIPALI LINUX SHELL

IMPOSTARE IL LAYOUT DI TASTIERA (KEYBOARD LAYOUT)

*) loadkeys it ===> imposta la mappatura italiana dei caratteri sulla tastiera

*) loadkeys us ===> imposta la mappatura americana dei caratteri sulla tastiera

*) loadkeys uk ===> imposta la mappatura inglese dei caratteri sulla tastiera

INFORMAZIONI DETTAGLIATE SU SISTEMA OPERATIVO e HARDWARE

*) hostnamectl ===> Visualizza informazioni dettagliate sul PC (anche distro e versione linux)

*) lsb_release -a ===> Mostra dettagli sulla distribuzione Linux

*) uname -a ===> Mostra dettagli sulla distribuzione Linux

*) lsmod ===> Elenca i moduli del kernel

*) modinfo <modulo-kernel-lsmod> ===> Mostra dettagli sui moduli del kernel elencati con lsmod

*) cat /etc/issue ===> Mostra dettagli sulla distribuzione Linux

*) cat /etc/os-release ===> Mostra dettagli sulla distribuzione Linux

*) cat /etc/centos-release ===> Solo per CentOS

*) cat /etc/redhat-release ===> Solo per RedHat

*) yum info kernel ===> Mostra dettagli sul Kernel Linux

*) uptime ===> Mostra da quante ore il server è acceso

*) lscpu ===> Mostra info dettagliate sulla CPU

*) dmidecode -t processor ===> Mostra info dettagliate sulla CPU

*) cpuid ===> Mostra info dettagliate sulla CPU

*) dmesg | grep CPU ===> Mostra info dettagliate sulla CPU

*) vim /proc/cpuinfo ===> Mostra info dettagliate sulla CPU

*) cat /proc/cpuinfo | egrep "core id|physical id" | tr -d "\n" | sed s/physical/\\nphysical/g | grep -v ^$ | sort | uniq | wc -l ===> Mostra info dettagliate sulla CPU

*) nproc ===> Mostra il numero delle CPU

*) hwinfo --short –cpu ===> Mostra info dettagliate sulla CPU

*) hwinfo ===> Mostra info dettagliate sull’ Hardware

*) lspci ===> Mostra l’elenco delle caratteristiche del bus PCI

*) less /var/log/dmesg ====> Mostra il log dmesg

INFORMAZIONI DETTAGLIATE SU RISORSE E FILE SYSTEM

*) free -lh ===> Mostra dettagli sulla RAM

*) less /proc/meminfo ====> Mostra ancora più dettagli sulla RAM

*) fdisk -l ===> Mostra dettagli approfonditi su disch, partizioni, filesystem (no diagnostica)

*) vgdisplay ===> Mostra dettagli sui Volume Groups

*) lvdisplay ===> Mostra dettagli sui Logical Volumes

*) pvdisplay ===> Mostra dettagli sui Physical Volumes

*) fsck /dev/sdx ====> Mostra dettagli sul file system e sulle partizioni

*) df -h ===> Mostra dettagli sulla occupazione spazio del filesystem

*) du -h ===> Mostra la lista completa con la dimensione di ogni file

*) du -h /dir ===> Mostra la lista completa con la dimensione di ogni file nella directory specificata

*) du -B G /xxx/yyy/ | sort -n ====> Mostra la lista completa con la dimensione espressa in Giga Byte IN ORDINE NUMERICO CRESCENTE, di ogni file nella directory specificata

*) du -m /xxx/yyy/ | sort -n

*) du --block-size=1G /xxx/yyy/ | sort -rn ====> Mostra la lista completa con la dimensione espressa in Giga Byte IN ORDINE NUMERICO DECRESCENTE, di ogni file nella directory specificata

*) mpstat -P ALL ====> Visualizza informazioni sulla CPU e sui singoli Core

*) tree ===> Visualizza la struttura del filesystem ad albero (non presente in alcune distro come RedHat, Centos, etc, e NON installabile con yum install tree)

*) pstree ====> Mostra l'albero gerarchico dei processi attivi nel sistema

*) lsblk ===> Mostra dettagli sulle partizioni

*) blkid ===> Mostra la mappatura delle partizioni e l’ID dei dischi per fstab

*) cat /etc/fstab ===> Mostra la mappatura delle partizioni che vengono montate all'avvio

*) jobs ===> Mostra i jobs (processi avviati da un comando lanciato dalla shell) relativi al terminale corrente

INFORMAZIONI DETTAGLIATE SUGLI UTENTI

*) whoami ====> Visualizza il Nome Utente con cui si è loggati

*) id ====> Visualizza dettagli sullo user account con cui si è loggati

*) id nomeutente ====> Visualizza dettagli sullo user account specificato

*) w ====> Visualizza gli utenti attualmente loggati nel sistema (anche il Sys Admin !!!)

*) pwd ====> Visualizza la directory corrente (Print Working Directory)

INFORMAZIONI DETTAGLIATE SU RETE E CONNESSIONE

*) curl ipinfo.io ====> Mostra IP Pubblico, coordinate GPS, Citta, Stato e ISP

*) wget https://ipinfo.io/ip -qO- ===> Mostra solo IP Pubblico

*) ip a ====> Mostra configurazione di base di tutte le interfacce (simile a ifconfig)

*) ip –r ====> Mostra il Default Gateway

*) ip route ====> Mostra il Default Gateway

*) ip link ====> Mostra informazioni mac ethernet di tutte le interfacce (simile a ifconfig)

*) nmcli dev show ====> Mostra dettagli interfacce rete

*) ifconfig ====> Mostra dettagli interfacce rete

*) netstat -tulpn ====> Mostra porte TCP e UDP in ascolto o connesse (richiede privilegi root)

*) netstat –rea ====> Mostra il Default Gateway

*) netstat –r ====> Mostra il Default Gateway

*) route –n ====> Visualizza il Default Gateway

*) service network-manager status ===> Visualizza lo stato del Servizio di rete

OPERAZIONI SULLE INTERFACCE DI RETE (NETWORK INTERFACES)

COMANDI SERVIZI DI RETE:

*) /etc/init.d/networking stop ===> Arresta i Servizi di Rete

*) /etc/init.d/networking start ===> Avvia i Servizi di Rete

*) /etc/init.d/networking restart ===> Riavvia i Servizi di Rete

*) /etc/init.d/service network-manager status ===> Visualizza lo stato del Servizio di rete

*) /etc/init.d/service network-manager restart ===> Riavvia il Servizio di rete

*) /etc/init.d/service network-manager stop ===> Arresta il Servizio di rete

*) /etc/init.d/service network-manager start ===> Avvia il Servizio di rete

*) sysctl kernel.hostname=nuovohostname

*) hostname nuovohostname

FILE DI CONFIGURAZIONE

*) /etc/network/interfaces (Debian)

*) /etc/network.conf

*) /etc/sysconfig/network-scripts/ifcfg-eth0 (RedHat)

*) /etc/hostname (HostName Debian)

*) /etc/sysconfig/network (HostName RedHat)

*) /etc/resolv.conf (DNS Debian)

OPERAZIONI SUL SISTEMA E SUI SERVIZI

*) which nomecomando ===> Localizza lo specifico file binario associato ad un comando

*) whereis nomecomando ===> Localizza lo specifico file binario associato ad un comando

*) type -all -path nomecomando ===> Localizza lo specifico file associato ad un comando

*) ps -aux ===> ps -ef ===> Mostra tutti i processi attivi sulla macchina

*) ps -fu UserName ====> Mostra tutti i processi associati allu Username specificato

*) jobs ===> Visualizza la lista dei jobs attivi sula macchina (servizi, applicativi, batch, shell script

*) env ===> Mostra tutte le variabili d'ambiente

*) reboot ===> Riavvia il sistema (l'intero PC)

*) shutdown -h now ===> Spegni il Sistema (l'intero PC)

*) halt ===> (NON consigliato) Spegni il Sistema in modo BRUTALE (l'intero PC)

CERCARE FILE NEL SISTEMA

*) locate nomefile ===> cerca la stringa specificata

*) updatedb ===> Aggiorna il DataBase di ricerca di "locate"

*) find / -type f -iname nomefile ===> Cerca in tutto il Filesystem (/) i file (f) non case sensitive (-iname)

CONVERSIONE LAYOUT TASTIERA US – IT

A volte i problemi di PASSWORD NON ACCETTATA possono dipendere dal layout della tastiera che interpreta in maniera SBAGLIATA I CARATTERI SPECIALI:

(*) Mappatura us

@ Chiocciola ====> [SHIFT] 2 ====> Doppi apici "

# Cancelletto ====> [SHIFT] 3 ====> Lira £

& E Commerciale ====> [SHIFT] 7 ====> Slash /

* Asterisco ====> [SHIFT] 8 ====> Parentesi aperta (

( Parentesi Aperta ====> [SHIFT] 9 ====> Parentesi chiusa )

) Parentesi Chiusa ====> [SHIFT] 0 ====> Uguale =

- Trattino ====> ' ====> Apice singolo '

+ Piu ====> [SHIFT] ì ====> Accento circonflesso ^

= Uguale ====> ì ====> i accentata ì

_ Underscore ====> [SHIFT] ' ====> Apice singolo '

| Pipe ====> [SHIFT] ù ====> Sterlina §

~ Tilde [ALT] 126 su Tastierino Numerico ====> [SHIFT] \ ====> Pipe |

/ Slash ====> - ====> Trattino -

\ Back Slash ====> ù ====> u accentata ù

? Punto interrogativo ====> [SHIFT] - ====>

> Maggiore ====> [SHIFT] . ====> Due Punti :

< Minore ====> [SHIFT] , ====> Punto e virgola ;

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

COMANDI BASE BASH SHELL

cat - Legge (concatena) uno o più file, visualizzazione sull'uscita standard

cd - ChangeDirectory, cambia directory

chmod - CHangeMODe - cambia il mode di accesso (permissioni di accesso) di uno o più file

chown - CHangeOWNer - cambia il proprietario di uno o più file

cp - Copia dei file

crontab - Pianificazione dei compiti (task)

cut - Rimuove le specifiche parti del testo di ogni riga di un file

date - Visualizza la data nel formato richiesto

date -s "MM/GG/AAAA hh:mm:ss" - Imposta la data e l'ora (la data deve essere in formato americano mese/giorno/anno)

time - Misura il tempo di esecuzione di un programma o di uno script (time ./nomeprogramma)

dd - DevicetoDevice - copia byte per byte tutto o parte del contenuto di un dispositivo (di solito di memorizzazione) ad un altro dispositivo.

df - Visualizza la quantità di spazio libero su tutti i file system

du - DiksUsage - l'uso del disco

echo - Visualizza il testo sull'uscita standard (sullo schermo)

exit - Ferma l'esecuzione della shell

fdisk -l - Mostra informazioni dettagliate sui dischi (no diagnostica)

find - Ricerca di file

fsck - FileSystemChecK - verifica l'integrità dei file sistema

grep - Ricerca in uno o più file le righe che corrispondono ad un modello

groupadd - Aggiunge un gruppo di utenti

gunzip - Decomprime i file

gzip - Comprime i file

head - Visualizza le prime righe (di default 10) di un file

help - Visualizza una guida sui comandi interni di bash

id - Visualizza info sull'account utente

kill - Invia un segnale ad un processo

less - Programma di visualizzazione sullo schermo

ln - Creazione di symbol link

ls - Elenca il contenuto delle directory

man - Visualizza le pagine di manuale

mkdir - MaKeDIRectory - Crea una directory

mkfs - MaKeFileSystem - Crea un file sistema

more - Programma di visualizzazione sullo schermo

mount - Monta un sistema di file

mv - Sposta, rinomina un file

ps - Visualizza i processi in esecuzione

pwd - Print name of current/working directory - Visualizza il percorso completo della directory corrente

rm - Elimina un file

rmdir - Remove empty directories - Elimina una cartella vuota

tail - Visualizza le ultime 10 righe di un file

tar - Crea un archivio

su - Substitute User identity o Switch User - Cambia l'identità di un utente

uname -a - Visualizza delle informazioni sul sistema.

useradd - Aggiunge un utente

whereis - Individua un comando

\[INVIO]- Ritorno a capo. Permette di inserire i comandi dall'inizio della riga successiva. Utile quando il comando è molto lungo e si vuole che sia sulla stessa riga. In questa modalita' il prompt e' sostituito dal simbolo maggiore >

------------------------------------------------------------------------

SCORCIATOIE TASTIERA SHELL BASH CONSOLE TERMINALE CLI LINEA COMANDO (KEYBOARD SHORTCUTS)

cd [INVIO] ====> Vai direttamente alla Home directory dell'utente che ha lanciato il comando

[CTRL] + a ====> Vai all'inizio della riga

[CTRL] + e ====> Vai alla fine della riga

[CTRL] + xx ====> Eseguito la prima volta, va all'inizio della riga. Ripetuto più volte riporta alla posizione dalla quale era stato lanciato la prima volta, poi di nuovo all'inizio e così via. Utile per andare ad inizio riga per poi tornare dove si era.

[ALT] + d ====> Cancella l'intera stringa a destra del cursore

[CTRL] + [SHIFT] + _ ====> UNDO: Annulla le ultime azioni eseguite

[CTRL] + l (L minuscola) ====> Pulisci la schermata (equivale al comando "clear")

[CTRL] + w ====> Taglia la parola prima del cursore, aggiungendola al appunti

[CTRL] + k ====> taglia la parte della linea dopo il cursore, aggiungendola negli appunti.

[CTRL] + u ====> Taglia la parte della linea prima del cursore, aggiungendola negli appunti.

[CTRL] + y ====> incolla l'ultima cosa tagliata dagli appunti. La y sta per "yank".

[ALT] + [SHIFT] + C ====> Converte in Maiuscolo il carattere sotto il cursore ed in minuscolo tutte le altre lettere fino alla fine della parola (fino al primo spazio)

[ALT] + [SHIFT] + U ====> Converte in MAIUSCOLO (Upper case) ogni carattere dal cursore alla fine della parola (fino al primo spazio)

[ALT] + [SHIFT] + L ====> Converte in minuscolo (Lower case) ogni carattere dal cursore alla fine della parola (fino al primo spazio)

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

*) man COMANDO ===> Fornisce la guida (in inglese) al comando e a tutte le possibili estensioni

*) cd ===> change Directory (cambia directory)

cd /percorso/cartella

cd - ===> Torna nella directory dove si era prima

cd ===> Con uno spazio e senza argomento, torna alla home dell’utente

*) ps ===> mostra l’elenco dei processi attivati dall’utente. Con l’estensione "aux (-eaf) mostra tutti i processi della macchina. Con l'opzione -fu UserName visualizza tutti i processi o le attivita' associate all'utente specificato.

*) cat /xxx/yyy/zzz/nomefile # visualizza il testo del file specificato (equivale a "type" in DOS)

cat -n /xxx/yyy/zzz/nomefile # visualizza il testo numerando le righe

*) zcat # come cat ma permette di leggere direttamente in un file di testo anche se compresso

*) tail # Visualizza le ultime 10 righe del file testo specificato

tail -30 # Visualizza le ultime 30 righe del file testo specificato

tail -f # Con -f il comando resta in ascolto e visualizza le nuove righe eventualmente aggiunte al file di log

tail -30f # Come il precedente ma visualizza un numero di righe pari al numero specificato (30 in questo esempio)

*) less # visualizza il testo del file pagina per pagina

*) more # visualizza il testo del file pagina per pagina

*) zless # come less ma permette di leggere direttamente in un file di testo anche se compresso

*) joe /xxx/yyy/zzz/nomefile ===> Programma di videoscrittura

*) nano /xxx/yyy/zzz/nomefile ===> Programma di videoscrittura

*) vi /xxx/yyy/zzz/nomefile ===> Come sopra

*) gedit /xxx/yyy/zzz/nomefile ===> Editor leggero e semplice

*) traceroute ===> Traccia i nodi di instradamento dei pacchetti utilizzando UDP

*) traceroute -I ===> Traccia i nodi di instradamento dei pacchetti utilizzando ICMP

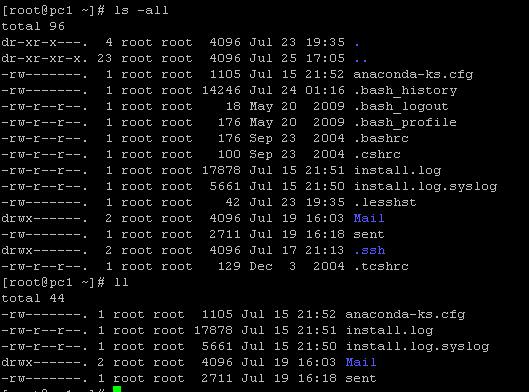

*) ls (o ll) # Elenca file e cartelle. Equivale a dir sotto DOS. Per liste molto lunghe, usando PagUP e PagDOWN oppure [SHIFT] PagUP e [SHIFT] PagDOWN e possibile scorrere l'intera Shell

ls -ltrha ===> Visualizza la Lista (l) in ordine cronologico (t) dal piu vecchio al piu recente (r) tutti i file, compresi quelli nascosti (a)

ls -lSrha ===> Visualizza la Lista (l) in ordine crescente (r) dal piu piccolo al piu grande (S) tutti i file, compresi quelli nascosti (a)

OPZIONI

-h (human) = Scrive le dimensioni con suffissi K,M,G,T più facili da interpretare

-l (list) = Presenta una lista con più dettagli

-t (time) = Organizza in ordine cronologico

-S (Size) = Organizza in ordine di dimensione

-r (reverse) = Organizza la visualizzazione dal più piccolo al più grande (-S) o dal più vecchio al più recente (-t)

-a (all) = Visualizza anche i file nascosti (.nomefile)

COMANDO ll

In alcune shell, il comando ll potrebbe non funzionare. Questo avviene perchè in realtà il comando ll non è altro che un alias del comando ls. Per attivare tale funzionalità basta aprire il file (nascosto) .bashrc contenuto in ogni home directory di ogni utente (vi /home/username/.bashrc). Una volta aperto il file basta inserire la seguente istruzione:

alias ll='ls -lah'

Con questo sistema è anche possibile aggiungere (creare) nuovi comandi, per esempio, per comodità si può creare il comando "lll" (tre volte L minuscola) che sostituisce "ls -ltrahF" (visualizza la lista di TUTTI i file in ordine cronologico inverso (il più recente in basso))

alias lll='ls -ltrahF'

oppure

alias lll="ls -ltrahF"

--------------------------------------------------

HOME DIRECTORY

*) A volte puo' capitare che, su alcuni sistemi, venga creata una Home Directory "spoglia". Cioe' una semplice directory senza nessuna possibilita' di personalizzazione. Questo problema e' spesso imputabile ad una non corretta configurazione di LDAP/PAM. Per ripristinare la corretta configurazione:

rm -rf /home/username (ATTENZIONE questo comando cancella tutto il contenuto della Home !!!!!)

cp -aux /etc/skel /home/username

chown -R username:group /home/username

*) La home directory è contenuta nella propria variabile d'ambiente e può essere richiamata direttamente attraverso dei caratteri speciali (jolly) senza specificare necessariamente il percorso assoluto. Questo puo essere fatto in diversi modi:

CARATTERE JOLLY $ (Dollaro)

cd $HOME ===> vai alla directory home dell'utente che lancia il comando. Esempio:

cd $home

pwd

/home/nomeutente

CARATTERE JOLLY ~ (tilde)

*) In Windows, la tilde ~ si ottiene tenendo premuto il tasto [ALT] e digitando 126 sul (e SOLTANTO sul) TASTIERINO NUMERICO.

*) Nella shell Bash di Linux la si ottiene prmendo i tasti [Alt Gr] + [ì] oppure premendo il tasto [Pag Down] oppure premendo [F5]

*) In text editor come VIM (Linux) la si ottiene esclusivamente prmendo i tasti [Alt Gr] + [ì]

cd ~ ===> vai alla directory home dell'utente che lancia il comando. Esempio:

cd ~

pwd

/home/nomeutente

--------------------------------------------------

.BASHRC (File di Configurazione per Personalizzare la Shell)

Nella Home Directory di un utente devono essere presenti alcuni file di configurazione che servono a personalizzare la Shell.

Tra questi file troviamo:

FILE DI CONFIGURAZIONE DELLA SHELL BASH

/home/username/.bash_history

/home/username/.bash_profile

/home/username/.bash_logout

/home/username/.bashrc

Il file .bashrc è quello che ci permette di definire alcune caratteristiche specifiche come ad esempio:

*) alias dei comandi

*) colori del prompt

*) visualizzazione del percorso assoluto e/o della directory corrente

Di seguito si riporta un esempio di file .bashrc:

******************** .bashrc *************************************

# ~/.bashrc: executed by bash(1) for non-login shells.

# see /usr/share/doc/bash/examples/startup-files (in the package bash-doc)

# for examples

# If not running interactively, don't do anything

case $- in

*i*) ;;

*) return;;

esac

# don't put duplicate lines or lines starting with space in the history.

# See bash(1) for more options

HISTCONTROL=ignoreboth

# append to the history file, don't overwrite it

shopt -s histappend

# for setting history length see HISTSIZE and HISTFILESIZE in bash(1)

HISTSIZE=1000

HISTFILESIZE=2000

# check the window size after each command and, if necessary,

# update the values of LINES and COLUMNS.

shopt -s checkwinsize

# If set, the pattern "**" used in a pathname expansion context will

# match all files and zero or more directories and subdirectories.

#shopt -s globstar

# make less more friendly for non-text input files, see lesspipe(1)

#[ -x /usr/bin/lesspipe ] && eval "$(SHELL=/bin/sh lesspipe)"

# set variable identifying the chroot you work in (used in the prompt below)

if [ -z "${debian_chroot:-}" ] && [ -r /etc/debian_chroot ]; then

debian_chroot=$(cat /etc/debian_chroot)

fi

# set a fancy prompt (non-color, unless we know we "want" color)

case "$TERM" in

xterm-color) color_prompt=yes;;

esac

# uncomment for a colored prompt, if the terminal has the capability; turned

# off by default to not distract the user: the focus in a terminal window

# should be on the output of commands, not on the prompt

force_color_prompt=yes

if [ -n "$force_color_prompt" ]; then

if [ -x /usr/bin/tput ] && tput setaf 1 >&/dev/null; then

# We have color support; assume it's compliant with Ecma-48

# (ISO/IEC-6429). (Lack of such support is extremely rare, and such

# a case would tend to support setf rather than setaf.)

color_prompt=yes

else

color_prompt=

fi

fi

if [ "$color_prompt" = yes ]; then

PS1='${debian_chroot:+($debian_chroot)}\[\033[01;32m\]\u@\h\[\033[00m\]:\[\033[01;34m\]\w\[\033[00m\]\$ '

else

PS1='${debian_chroot:+($debian_chroot)}\u@\h:\w\$ '

fi

unset color_prompt force_color_prompt

# If this is an xterm set the title to user@host:dir

case "$TERM" in

xterm*|rxvt*)

PS1="\[\e]0;${debian_chroot:+($debian_chroot)}\u@\h: \w\a\]$PS1"

;;

*)

;;

esac

# enable color support of ls and also add handy aliases

if [ -x /usr/bin/dircolors ]; then

test -r ~/.dircolors && eval "$(dircolors -b ~/.dircolors)" || eval "$(dircolors -b)"

alias ls='ls --color=auto'

alias ll='ls -lahF --color=auto'

alias lll='ls -ltrahF --color=auto'

alias dir='dir --color=auto'

alias vdir='vdir --color=auto'

alias mv='mv -i'

alias cp='cp -i'

alias rm='rm -i'

alias grep='grep --color=auto'

alias fgrep='fgrep --color=auto'

alias egrep='egrep --color=auto'

fi

# some more ls aliases

#alias ll='ls -l'

#alias la='ls -A'

#alias l='ls -CF'

# Alias definitions.

# You may want to put all your additions into a separate file like

# ~/.bash_aliases, instead of adding them here directly.

# See /usr/share/doc/bash-doc/examples in the bash-doc package.

if [ -f ~/.bash_aliases ]; then

. ~/.bash_aliases

fi

# enable programmable completion features (you don't need to enable

# this, if it's already enabled in /etc/bash.bashrc and /etc/profile

# sources /etc/bash.bashrc).

if ! shopt -oq posix; then

if [ -f /usr/share/bash-completion/bash_completion ]; then

. /usr/share/bash-completion/bash_completion

elif [ -f /etc/bash_completion ]; then

. /etc/bash_completion

fi

fi

# export proxy

# Le seguenti impostazioni permettono di configurare un un server Proxy per la navigazione Internet dalla Rete Postel

# export http_proxy="192.168.20.212:8080"

# export https_proxy="192.168.20.212:8080"

# export no_proxy="192.168.20.212:8080"

************************** Fine .bashrc ***************************************

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

*) lspci –vv ====> Visualizza l’elenco delle caratteristiche del bus PCI

*) lscpu ====> Mostra molte info sulla CPU

*) /proc/cpuinfo ====> Mostra TUTTE le info sulla CPU

*) mpstat -P ALL ====> Visualizza informazioni sul Processore e tutti i singoli Core

ESEMPIO:

[root@sidtc-fe1-pag ~]# mpstat -P ALL

Linux 2.6.32-696.el6.x86_64 (sidtc-fe1-pag) 01/20/2021 _x86_64_ (2 CPU)

11:53:31 PM CPU %usr %nice %sys %iowait %irq %soft %steal %guest %idle

11:53:31 PM all 0.45 0.00 0.69 0.12 0.00 0.00 0.00 0.00 98.73

11:53:31 PM 0 0.44 0.00 0.71 0.11 0.00 0.00 0.00 0.00 98.74

11:53:31 PM 1 0.47 0.00 0.67 0.13 0.00 0.00 0.00 0.00 98.72

*) free -lh ===> Visualizza dettagli sulla RAM, con -h (human) esprime in GB per facile lettura umana

*) chmod a+w /mnt/pendrive ===> Autorizza tutti a scrivere (a+w = all+write) nella directory /mnt/pendrive

*) find /home/caos -iname '*.cc' ====> cerca nella directory /home/caos (e in tutte le sottodirectory) tutti i file con estensione .cc

Il comando find cerca per default in tutte le sottodirectory disponibili, quindi per cercare un file nell'intero sistema basta dare il comando:

find / -iname 'nome file' Se il nome del file contiene spazi si deve 'scriverlo tra virgolette'

find /home/caos -iname '*.cc' –delete = trova tutti I file con estensione .cc nella cartella /home/caos (l'opzione -delete cancella i relativi file)

*) dstat = genera una tabella che mostra dettagli del sistema (CPU, Disk, Rete, ecc. NON presente su Parrot. Installare con: apt-get install dstat)

*) top (oppure htop) ===> simile a dstat ma mostra tutti i processi del sistema (Presente su Parrot)

*) top | grep nomeservizio ===> Mostra solo il servizio interessato

*) /dev/urandom = genera dati casuali

*) slurm = Monitor rete (NON presente su Parrot Installare con: apt-get install slurm)

*) tail -100f /var/log/nomelog.log = monitorizza i log di sistema in tempo reale (presente su Parrot)

*) ipcalc IpAddress SubnetMask = mostra i dettagli del subnetting di una rete

*) uptime = mostra da quanto tempo (in ore) il server è acceso

*) find /dirctory -type f -perm o+w ===> cerca all'interno della directory specificata tutti i file (-type f) che sono scrivibili da tutti (world) (-perm o+w)

*) loadkeys it ===> Imposta la tastiera italiana

=====================================================================================

0000000000000000000000000000000000000000000000000000000000000000000000000000000000000

=====================================================================================

OPERAZIONI SU DISCHI PARTIZIONI e FILESYSTEM

*) fdisk –l ===> mostra tutte le partizioni utilizzabili, anche quelle non montate

*) df –h ===> Mostra il file sistem con le dimensioni delle partizioni montate

*) tree ===> Visualizza la struttura del filesystem ad albero (non presente in alcune distro come RedHat, Centos, etc, e NON installabile con yum install tree)

*) parted /dev/sdx

unit TB

mklabel nome disco

print = mostra i dettagli della partizione

mkpart primary 0 xx,x

quit

*) Per formattare in xfs su Red Hat servono 2 programmi

yum install xfsdump xfsprogs

mkfs.xfs /dev/sdx1 > Formatta la partizione sdx1 in xfs (make filesystem)

mount /dev/sdx1 /xxx/yyy/zzz

mount –a = monta tutto quello che trova nel file /etc/fstab

*) blkid = mostra l’ID dell’HD per fstab

*) du ===> (Disk Usage) Visualizza le dimensioni di ogni file presente nella directory corrente e in tutte le sottodirectory.

du -sh

-s ====> Visualizza la dimensione di ogni file

-h ====> Human (visualizza le dimensioni in MB, GB, TB, etc)

-k ====> Visualizza tutte le dimensioni in KiloByte

-m ====> Visualizza tutte le dimensioni in MegaByte

--block-size=1G ====> Visualizza tutte le dimensioni in GigaByte

-B G ====> Visualizza tutte le dimensioni in GigaByte o in Mega Byte (con M) o in Tera Byte (con T)

ESEMPIO:

Per liberare spazio su disco, cercare le directory più "pesanti" nel filesystem /archiviazione

[root@vmp-bpm1 EVINDENCE]# du -B G /archiviazione/ | sort -n

1G /archiviazione/appoggio

1G /archiviazione/appoggio/EVINDENCE

1G /archiviazione/appoggio/EVINDENCE/fileDR

1G /archiviazione/appoggio/EVINDENCE/schema

1G /archiviazione/archivio/update-seriali/backup

1G /archiviazione/archivio/update-seriali/errors

1G /archiviazione/lost+found

2G /archiviazione/archivio/card-inspection

2G /archiviazione/archivio_cdc/stampante/generati

3G /archiviazione/archivio/backup20200204

3G /archiviazione/archivio_cdc

3G /archiviazione/archivio_cdc/stampante

4G /archiviazione/archivio/motorizzazione/output

4G /archiviazione/archivio/stampante/esiti

14G /archiviazione/archivio/icao

42G /archiviazione/archivio/sapem

131G /archiviazione/archivio/stampante/generati/2017

534G /archiviazione/archivio/stampante/generati

538G /archiviazione/archivio/stampante

607G /archiviazione/archivio/motorizzazione/input

610G /archiviazione/archivio/motorizzazione

1207G /archiviazione/archivio

1210G /archiviazione/

-----------------------------------------------------------------

*) sort ===> Legge il contenuto di file, directory o standard input e presenta i risultati in ordine alfabetico

*) sort -n ===> Legge il contenuto di file, directory o standard input e presenta i risultati in ordine numerico

*) uniq ===> Mostra solo gli elementi unici di una lista

*) uniq -c ===> Mostra la lista completa (duplicati compresi) ma, alla sinistra, scrive il numero di occorrenze trovate per ogni voce.

ESEMPIO:

Verificare se una lista di fatture presenta voci duplicate e quanti doppioni sono presenti

sort listafatture.txt | uniq -c

...

1 P20190000812937

2 P20190000815501

1 P20190000932654

...

-------------------------------------------------------

MOUNT (Montare una pendrive USB)

*) Verificare le unita' preesistenti

ls /dev/sd*

/dev/sda /dev/sda1 /dev/sdb /dev/sdb1

*) Creare la directory dove montare l'unita'

mkdir -p /media/USB-xxGB

*) Inserire la pendrive nella porta USB del PC

*) Rilevare l'indicativo del nuovo device

ls /dev/sd*

/dev/sda /dev/sda1 /dev/sdb /dev/sdb1 /dev/sdc /dev/sdc1

Le partizioni che prima non c'erano (sdc e sdc1) sono ovviamente della nuova unita'

*) Montarle nel FileSystem con il comando

mount -t vfat /dev/sdc1 /media/USB-xxGB

*) Ora nella directory /media/USB-xxGB saranno presenti tutti i file contenuti nella nostra Pendrive USB

cd /media/USB-xxGB

ls

-------------------------------------------------------------------

RINOMINARE UN FILE

mv /mnt/hda1/'nome file.xyz' /mnt/hda1/'nuovo nome.uvw'

Questo comando rinomina un file. In Linux non c'è un vero e proprio comando per rinominare quindi si salva una copia del file da rinominare dandogli un nome a nostro piacere (come salva con nome di Windows).

SPOSTARE UN FILE (lasciando il nome invariato)

mv /xxx/yyy/zzz/nomefile.xyz /aaa/bbb/ccc/

COPIARE UN FILE (lasciando il nome invariato)

cp -i /xxx/yyy/zzz/nomefile.xyz /aaa/bbb/ccc/

*) L'opzione -i (Interactive) chiede conferma prima di sovrascrivere un eventuale file omonimo gia presente nella directory di destinazione

COPIARE UN FILE (lasciando attributi, permessi ed ownership invariati)

cp -a /xxx/yyy/zzz/nomefile.xyz /aaa/bbb/ccc/

COPIARE UN FILE (cambiando nome)

cp /xxx/yyy/zzz/nomefile.xyz /aaa/bbb/ccc/nuovonome.abc

CANCELLARE IL CONTENUTO DI UN FILE

: > nomefile.xyz

COPIARE UN FILE IN REMOTO

scp /aaa/bbb/FileSorgente UserName@HostName:/xxx/yyy/zzz/FileDestinazione ===> Upload

scp UserName@HostName:/xxx/yyy/zzz/FileSorgente /aaa/bbb/FileDestinazione ===> Download

CREARE UN FILE

touch /xxx/yyy/zzz/nomefile.xxx

Esempio: creare un file di testo con nome curriculum.txt nella cartella /home/user

touch /home/user/curriculum.xz

In alternativa basta aprire un editor testo (tipo VI) e salvarlo con nome

vi /home/user/curriculum.txt

CAMBIARE DATA E ORA AD UN FILE

touch -t YYYYMMDDhhmm

CANCELLARE-ELIMINARE FILE e DIRECTORY (Cartelle)

rm /xxx/yyy/zzz/nomefile.xyz (chiede conferma Y/N)

rm -f /xxx/yyy/zzz/nomefile.xyz (NON chiede conferma)

rm -rf /xxx/yyy/zzz/ (Cancella la directory ‘zzz’ e l’INTERO suo contenuto, file e sottocartelle comprese)

rm -rf /xxx/yyy/zzz/* (Cancella il contenuto della directory zzz ma non la directory stessa né i file nascosti)

rm -i /xxx/yyy/zzz/* (Cancella tutti i file in zzz ma chiede conferma per ognuno)

IMPORTANTE: In Linux ogni file o directory il cui nome inizia con un . è nascosta. Quindi, se si volesse creare un file nascosto chiamato new hidden file:

touch /xxx/yyy/zzz/’.new hidden file.xyz’

Se invece volessimo creare una directory nascosta chiamata new hidden folder:

mkdir /xxx/yyy/zzz/’.new hidden folder’

Per controllare l’avvenuta creazione dei file:

ls -al /xxx/yyy/zzz

rm -rf /xxx/yyy/zzz/.* (Cancella i file nascosti nella directory zzz ma non la directory stessa né i file non nascosti)

rm -rf /xxx/yyy/zzz/.* * (Cancella TUTTI i file, nascosti e non, nella directory zzz ma non la directory stessa)

ATTENZIONE: Dopo l’ultima Slash (/) non bisogna inserire spazi, altrimenti sara’ cancellata anche la directory (zzz)

=====================================================================================

0000000000000000000000000000000000000000000000000000000000000000000000000000000000000

=====================================================================================

PERMESSI UTENTI E GRUPPI

In questo articolo tratteremo ciò che riguarda l’amministrazione di utenti e gruppi in un sistema Linux comprendendo il sistema di gestione dei permessi.

Ogni sistema linux per poter essere amministrato ha bisogno di un utente

che abbia pieni privilegi sulla macchina e l’utente in questione è

l’utente root.

Infatti durante la fase di installazione viene chiesto di inserire la password

relativa ad esso.

Successivamente possiamo creare quanti utenti vogliamo per poter consentire a un

bacino di utenza di poter usare la nostra macchina linux.

Ovviamente questi utenti hanno privilegi limitati e non possono di per se

andare a modificare la gestione del sistema .

La creazione di un utente viene fatta con il seguente comando:

useradd nomeutente.

La creazione della password relativa all’utente viene fatta tramite il comando:

passwd nomeutente.

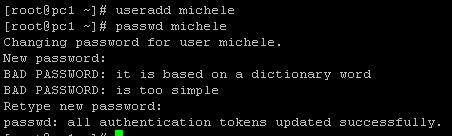

Ammettiamo di dover creare l’utente michele:

useradd michele

passwd michele

La memorizzazione dell’utente viene effettuata nei file:

·

/etc/passwd·

/etc/shadow·

/etc/groupIn ogni file vengono memorizzate specifiche informazioni di un utente.

Andiamo ad analizzare il file /etc/passwd alla linea relativa all’utente michele:

![]()

Ogni parametro separato dal duepunti ( : ) ci fornisce un informazione diversa:

·

michele: Indica il nome dell’utente·

x: Indica la password che però non si trova in questo file·

500: Indica lo UID dell’utente ( User ID )·

500: Indica il GID dell’utente ( Group ID )·

:: Adesso c’è un campo lasciato vuoto che potrebbe contenere il nome o il cognome dell’utente o altre informazioni che in questo caso non abbiamo messo·

/home/michele: Indica la Home Directory dell’utente, ossia dove l’utente michele ha pieni privilegi e può creare e organizzare tutti i suoi file personali·

/bin/bash: Indica l’assegnazione della shell per l’utente in questioneL’assegnazione del valore dello UID e del GID per tutti gli utenti che non sono di sistema quindi utenti normali inizia da 500 in su ( 501, 502, 503, ecc) mentre per quelli di sistema arriva fino a 499.

Andiamo ad analizzare il file /etc/shadow alla linea relativa all’utente michele:

![]()

Ogni parametro separato dal duepunti ( : ) ci fornisce un informazione diversa:

·

michele: Indica il nome utente·

$6$AxNLDSB….: Indica la password cifrata dell’utente·

15911: Indica l’ultima volta che è stata cambiata la password e viene espresso in numero di giorni a partire da 1/1/1970·

0: Indica il numero MINIMO di giorni che devono passare prima di poter ricambiare la password dall’ultimo cambio effettuato·

9999: Indica il numero MASSIMO di giorni che può passare dopo che la password risulta scaduta e deve essere obbligatoriamente ricambiata·

7: Indica il numero di giorni in cui l’utente viene avvisato che la password sta per scadere·

Il penultimo campo mancante indica per quanti giorni, dopo la scadenza della password, l’account viene disabilitato·

L’ultimo campo mancante indica il giorno in cui l’utente è stato disabilitato e viene espresso in numero di giorni a a partire da 1/1/1970·

Infine ci sarebbe anche un altro campo ma è un campo riservatoAndiamo ad analizzare il file /etc/group alla linea relativa all’utente michele:

![]()

·

michele: Indica il nome del Gruppo·

x: Indica una possibile password da inserire per questo gruppo·

500: Indica il GID ( Group ID ) del gruppo·

L’altro campo mancante indica i possibili utenti che possono far parte anche di questo gruppoDetto questo andiamo a vedere alcune opzioni del comando:

useradd

·

-d /percorso Indica di usare la Home Directory specificata nel percorso per l’utente in questione·

-e DATA_SCADENZA Indica la data di scadenza per l’utente in questione·

-g nome_gruppo Indica il gruppo PRIMARIO di cui l’utente in questione deve far parte·

-G nome_gruppo Indica il gruppo SECONDARIO di cui l’utente in questione può far parte·

-u UID Indica lo User ID per l’utente in questione·

-s /sbin/nologin Indica che l’utente non ha una shell per entrare direttamente sul sistema ( si può usare ad esempio nel caso dovessimo inserire degli utenti per una condivisione di risorse tipo Samba nel quale gli utenti devono "esistere" nel sistema ma solamente per quel servizio )Facciamo degli esempi:

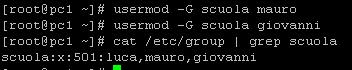

Vogliamo che l’utente nicola faccia parte del gruppo primario scuola:

groupadd scuola

useradd nicola -g scuola

Per verificare possiamo utilizzare il comando id:

id nicola

![]()

Come vediamo lo UID è a 501

Il GID Principale è anch’esso a 501

Il Gruppo Principale e Secondario di cui fa parte è scuola

Possiamo creare un utente di nome luca e come gruppo secondario possiamo farlo far parte del gruppo scuola:

useradd luca -G scuola

![]()

Come vediamo il gruppo Principale cui non abbiamo dichiarato è uguale a quello dell’utente mentre come gruppo Secondario vediamo che fa parte anche del gruppo scuola.

Andando a dare un occhiata al file /etc/group noteremo questa cosa:

![]()

Come vediamo luca è membro anche del gruppo Secondario scuola e viene fatto vedere, mentre l’utente nicola che ha come gruppo principale scuola non viene mensionato.

Potremmo aver creato altri utenti nel sistema e potrebbe capitare di renderli membri di un gruppo secondario e qui introduciamo il comando usermod dove troviamo le stesse opzioni di prima e serve per modificare i criteri di utenti gia creati.

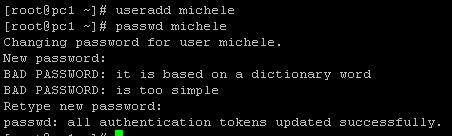

Nel nostro caso dobbiamo rendere gli utenti mauro e giovanni membri del gruppo secondario scuola:

usermod -G scuola mauro

usermod -G scuola ciccio

NOTA:

*) L’opzione -aG (append) serve ad AGGIUNGERE il nuovo gruppo secondario senza eliminare quelli gia presenti. Senza l’opzione "a" il comando usermod -G cancella tutti gli altri gruppi secondari eventualmente associati all’utente

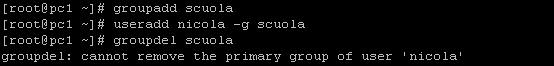

Per eliminare un gruppo utilizziamo il comando groupdel seguito dal nome del gruppo:

groupdel scuola

Nel caso in cui avessimo un utente che ha come gruppo Primario scuola dobbiamo prima eliminare l’utente in questione altrimenti avremo un messaggio di errore

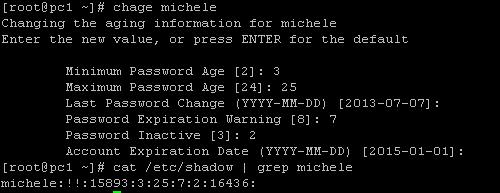

Per ciò che riguarda la scadenza di account dobbiamo utilizzare il comando chage seguito dal nomeutente:

chage michele

Vediamo adesso come eliminare un utente dal sistema.

Per fare ciò utilizziamo il comando userdel seguito dall’opzione -r e dall’utente che vogliamo eliminare.

Se volessimo eliminare gli utenti michele e nicola daremo i seguenti comandi:

userdel -r nicola

usedel -r michele

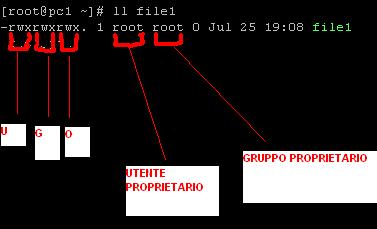

Detto ciò parliamo di permessi:

Su ogni file o Directory possiamo vedere e modificare i permessi di lettura, scrittura o eseguzione.

Innanzitutto per vedere i permessi diamo il comando ll o ls -all e ci potremmo trovare davanti a una cosa del genere.

Cerchiamo di capire ciò che vediamo:

·

L’inizio di ogni file o Directory inizia con il – se è un file o con la lettera d se è una Directory·

Successivamente abbiamo i permessi di Lettura ( r ), Scrittura ( w ) o Eseguzione ( x ) a gruppi di 3:·

Il primo rwx appartiene all’utente proprietario ( U )·

Il secondo appartiene al gruppo proprietario ( G )·

Il terzo appartiene a tutti gli altri ( O )·

Abbiamo di seguito il nome dell’utente proprietario e del gruppo proprietario

I permessi di Lettura, Scrittura ed Eseguzione oltre che alle lettere si possono associare a dei numeri e vedremo che assegnare i permessi tramite i numeri è molto più pratico.

·

Lettura: 4·

Scrittura: 2·

Eseguzione: 1Il comando per assegnare o modificare i permessi è: chmod

Se ad esempio creiamo un file e vogliamo assegnare i permessi di Lettura, Scrittura ed Eseguzione al proprietario e di Lettura ed Eseguzione al gruppo e a tutti gli altri daremo il seguente comando:

chmod 755 file1

Il 7 è riferito al Proprietario e si ottiene facendo la somma dei valori

sopra citati (4+2+1)

Il primo 5 è riferito al Gruppo e si ottiene facendo la somma dei valori

sopra citati (4+1)

Il secondo 5 è riferito a tutti gli altri e si ottiene facendo la somma

dei valori sopra citati (4+1)

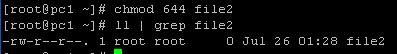

Se volessimo assegnare invece i permessi di Lettura e Scrittura al proprietario mentre solamente di lettura al gruppo e a tutti gli altri faremo nel seguente modo:

chmod 644 file2

Ricordiamo che le Directory devono obbligatoriamente avere il permesso di lettura ed eseguzione se vogliamo poter dare l’accesso al loro contenuto

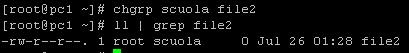

Il comando per cambiare gruppo invece è chgrp:

Se vogliamo cambiare gruppo ad un file da root a scuola per esempio daremo il seguente comando:

chgrp scuola file2

Se invece volessimo cambiare sia Proprietario che Gruppo ad un file in un colpo solo useremo il comando: chown proprietario:gruppo file

chown nicola:scuola file2

![]()

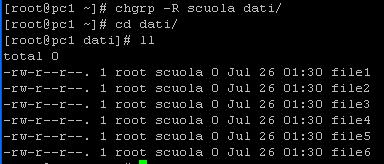

Se volessimo cambiare gruppo ad una Directory e al suo contenuto dobbiamo eseguire il comando in maniera ricorsiva ossia con l’opzione -R

chgrp -R scuola dati/

Detto questo parliamo di permessi speciali ossia di SUID, SGID e Stick Bit:

·

SUID serve per far eseguire un file con i privilegi dell’utente proprietario·

SGID si applica alle Directory invece che ai file e qualsiasi file creato all’interno della stessa cartella erediterà lo stesso gruppo di appartenenza della directory.·

Stick Bit invece permette la cancellazione dei file solo ai legittimi proprietariSUID

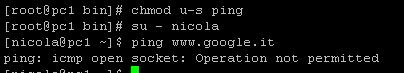

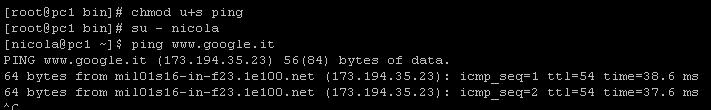

Per attivare il SUID usiamo l’opzione u+s seguita dal nome del file:

chmod u+s nome_file

Per disattivarlo usiamo l’opzione u-s

chmod u-s nome_file

Un esempio potrebbe essere il comando ping che ci consente di aprire una connessione anche se non siamo utenti root.

Nella Directory /bin vediamo infatti che il comando ping ha lo SUID:

![]()

Proviamo a disattivarlo:

chmod u-s ping

E come vediamo non ci è più permesso effettuare l’operazione di ping.

Se gli ridiamo lo SUID l’operazione di ping sarà accessibile anche agli utenti non privilegiati:

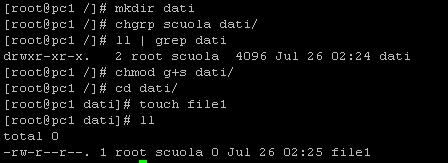

SGID

Per attivare il SGID usiamo l’opzione g+s seguita dalla Directory:

chmod g+s directory

Per disattivarlo usiamo l’opzione g-s:

chmod g-s directory

Un esempio potrebbe essere se in una Directory vogliamo cambiare il gruppo da root a scuola, ma vogliamo che anche i file creati al suo interno ereditino il gruppo di appartenenza della Directory.

Per fare questo diamo i seguenti comandi:

Nel momento in cui togliamo l’ SGID i file creati al suo interno assumono il gruppo dell’utente proprietario che li crea, in questo caso root:

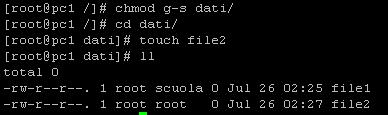

STICK BIT

Per implementare lo stick bit usiamo l’opzione o+t quindi scriviamo:

chmod o+t directory

Per disattivarlo invece usiamo l’opzione o-t:

chmod o-t directory

Se ad esempio abbiamo una Directory con dentro più file appartenenti a più utenti e abbiamo impostato i permessi 777 ( Assolutamente sconsigliabile, ma serve per capire il funzionamento) per fare in modo che ogni utente possa eliminare solamente i file di cui è legittimo proprietario implementiamo lo Stick Bit:

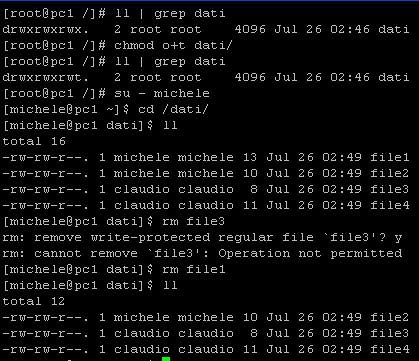

PARLIAMO DELLE ACL

Per concludere parliamo delle ACL e di quando implemetarle:

Le ACL ci vengono incontro nel momento in cui su uno stesso file dobbiamo dare dei permessi specifici per degli utenti specifici ossia abilitare ad esempio la scrittura su un file solamente per uno specifico utente mentre per tutti gli altri lasciare tutto invariato.

Per fare questo usiamo le ACL tramite i seguenti comandi: getfacl e setfacl

Con il comando getfacl possiamo vedere le ACL assegnate

Con il comando setfacl impostiamo le ACL per un determinato file o

Directory

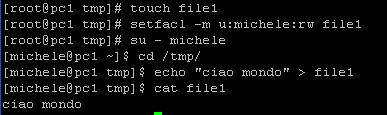

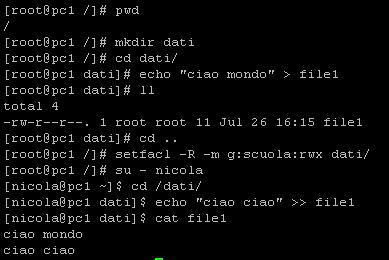

Vediamo come fare tramite alcuni esempi:

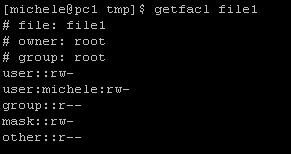

Vogliamo ad esempio che un file che si trova dentro la directory tmp sia

leggibile e scrivibile solamente dall’utente michele.

Il nome del file in questione è file1.

setfacl -m u:michele:rw file1

E come vediamo il file è stato modificato dall’utente michele

Ovviamente questo è possibile se la directory superiore ( in questo caso tmp ) ci concede il permesso di entrare, infatti se proviamo a fare questa cosa nella root directory non ci viene concesso il permesso per entrare.

Stessa cosa per quanto riguarda i gruppi e tutti gli altri, solamente usiamo l’opzione g: e o: invece che u:

Facciamo un esempio su una Directory creata sulla / di nome dati dall’utente

root.

Vogliamo che solamente il gruppo scuola possa leggere e modificare i file

al suo interno:

Come abbiamo detto precedentemente se non avessimo dato anche il permesso di eseguzione l’utente nicola ( che fa parte del gruppo scuola, è indifferente se è gruppo primario o secondario ) non sarebbe potuto nemmeno entrare nella directory

Per visualizzare le ACL usiamo il comando getfacl seguito dal nome del file:

getfacl file1

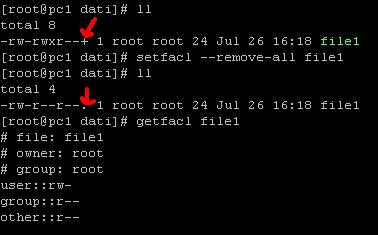

Per eliminare le ACL assegnate usiamo il comando setfacl seguito

dall’opzione –remove-all

Come potete norare quando su un file sono presenti anche le ACL al posto del puntino ( . ) ci viene il segno più ( + ), mentre quando le eliminamo ritorna il puntino.

E infatti dando il comando getfacl le ACL non risultano più esserci.

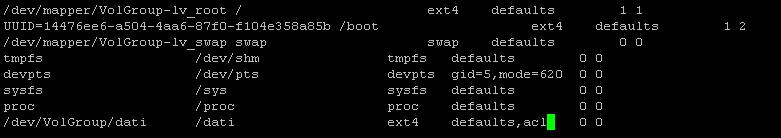

Per concludere il discorso è FONDAMENTALE sapere che le ACL possono essere implementate sul Logical Volume o Partizione dove è installato il sistema operativo ossia nella /.

Nel caso in cui debbano essere implementate in un Logical volume o partizione che viene creata successivamente all’installazione del sistema operativo dobbiamo rimontare quella partizione o Logical Volume con l’attributo acl che inseriamo nel file /etc/fstab.

Per fare un esempio:

Abbiamo partizionato il disco tramite LVM

In un secondo momento abbiamo creato un Logical Volume chiamato dati (

/dev/VolGroup/dati )

Ci è venuto necessario applicare le ACL:

Dopo averlo creato e reso disponibile per il suo utilizzo siamo andati a montarlo nella Directory dati nella / del sistema, ci abbiamo creato dentro un file e siamo andati a impostare le ACL ma ci siamo trovati davanti all’impossibilità di applicarle.

Magari potrà sorgere il dubbio che stiamo montando il Logical Volume nella /

e che prima abbiamo detto che sulla / ( dove viene installato il sistema

operativo ) non ci sono problemi per l’utilizzo delle ACL.

Preciso maggiormente che non ci sono problemi se si applica le ACL a file o Directory che fanno parte del sistema operativo ma se le applichiamo ad una Directory o a file che fanno parte di un punto di montaggio di una partizione o Logical Volume diverso da quello di / sorgono questi "problemi".

Per risolvere questa cosa dobbiamo rimontare il Logical Volume con l’attributo acl nel file /etc/fstab nel seguente modo:

mount -a

Se il comando non restituisce niente tutto è andato a buon fine, e quindi RIAVVIAMO IL SISTEMA.

A sistema riavviato il file sysem viene montato in modo tale che si può implementare le ACL.

https://www.extraordy.com/amministrazione-di-utenti-e-gruppi-con-gestione-dei-permessi-e-acl/

=====================================================================================

0000000000000000000000000000000000000000000000000000000000000000000000000000000000000

=====================================================================================

LEGGERE FILE XML DI GRANDI DIMENSIONI

A volte puo' capitare di dover manipolare o effettuare delle ricerche all'interno di file .xml di dimensioni molto grandi (anche oltre 1 GB!!). I normali editor come vim, nano, PSPad, Notepad++, etc. non riescono ad aprire interamente file di tali dimensioni.

Per ovviare al problema esiste un tool standard linux (presente sia in Debian che in RedHat) che si chiama xmllint.

Questo tool mette a disposizione una shell interattiva che, tra le altre, offre una funzione di ricerca testo nel file.

*) Avviare la shell interattiva e ricercare una stringa:

synhack@vmp-mit1:~$ xmllint --shell 20190706_00001_esame.xml

/ > grep stringa-da-cercare

*) Visualizzare l'elenco dei comandi disponibili della shell

/ > help

base display XML base of the node

setbase URI change the XML base of the node

bye leave shell

cat [node] display node or current node

cd [path] change directory to path or to root

dir [path] dumps informations about the node (namespace, attributes, content)

du [path] show the structure of the subtree under path or the current node

exit leave shell

help display this help

free display memory usage

load [name] load a new document with name

ls [path] list contents of path or the current directory

set xml_fragment replace the current node content with the fragment parsed in context

xpath expr evaluate the XPath expression in that context and print the result

setns nsreg register a namespace to a prefix in the XPath evaluation context

format for nsreg is: prefix=[nsuri] (i.e. prefix= unsets a prefix)

setrootns register all namespace found on the root element

the default namespace if any uses 'defaultns' prefix

pwd display current working directory

quit leave shell

save [name] save this document to name or the original name

write [name] write the current node to the filename

validate check the document for errors

relaxng rng validate the document agaisnt the Relax-NG schemas

grep string search for a string in the subtree

/ >

*) Visualizzare tutte le opzioni di xmllint (digitare semplicemente il nome del tool e premere invio)

synhack@vmp-mit1:~$ xmllint

Usage : xmllint [options] XMLfiles ...

Parse the XML files and output the result of the parsing

--version : display the version of the XML library used

--debug : dump a debug tree of the in-memory document

--shell : run a navigating shell

--debugent : debug the entities defined in the document

--copy : used to test the internal copy implementation

--recover : output what was parsable on broken XML documents

--huge : remove any internal arbitrary parser limits

--noent : substitute entity references by their value

--noout : don't output the result tree

--path 'paths': provide a set of paths for resources

--load-trace : print trace of all external entites loaded

--nonet : refuse to fetch DTDs or entities over network

--nocompact : do not generate compact text nodes

--htmlout : output results as HTML

--nowrap : do not put HTML doc wrapper

--valid : validate the document in addition to std well-formed check

--postvalid : do a posteriori validation, i.e after parsing

--dtdvalid URL : do a posteriori validation against a given DTD

--dtdvalidfpi FPI : same but name the DTD with a Public Identifier

--timing : print some timings

--output file or -o file: save to a given file

--repeat : repeat 100 times, for timing or profiling

--insert : ad-hoc test for valid insertions

--compress : turn on gzip compression of output

--html : use the HTML parser

--xmlout : force to use the XML serializer when using --html

--push : use the push mode of the parser

--memory : parse from memory

--maxmem nbbytes : limits memory allocation to nbbytes bytes

--nowarning : do not emit warnings from parser/validator

--noblanks : drop (ignorable?) blanks spaces

--nocdata : replace cdata section with text nodes

--format : reformat/reindent the input

--encode encoding : output in the given encoding

--dropdtd : remove the DOCTYPE of the input docs

--c14n : save in W3C canonical format v1.0 (with comments)

--c14n11 : save in W3C canonical format v1.1 (with comments)

--exc-c14n : save in W3C exclusive canonical format (with comments)

--nsclean : remove redundant namespace declarations

--testIO : test user I/O support

--catalogs : use SGML catalogs from $SGML_CATALOG_FILES

otherwise XML Catalogs starting from

file:///etc/xml/catalog are activated by default

--nocatalogs: deactivate all catalogs

--auto : generate a small doc on the fly

--xinclude : do XInclude processing

--noxincludenode : same but do not generate XInclude nodes

--nofixup-base-uris : do not fixup xml:base uris

--loaddtd : fetch external DTD

--dtdattr : loaddtd + populate the tree with inherited attributes

--stream : use the streaming interface to process very large files

--walker : create a reader and walk though the resulting doc

--pattern pattern_value : test the pattern support

--chkregister : verify the node registration code

--relaxng schema : do RelaxNG validation against the schema

--schema schema : do validation against the WXS schema

--schematron schema : do validation against a schematron

--sax1: use the old SAX1 interfaces for processing

--sax: do not build a tree but work just at the SAX level

--oldxml10: use XML-1.0 parsing rules before the 5th edition

Libxml project home page: http://xmlsoft.org/

To report bugs or get some help check: http://xmlsoft.org/bugs.html

====================================================================

00000000000000000000000000000000000000000000000000000000000000000000

====================================================================

DIVIDERE (SPLITTARE) FILE DI GRANDI DIMENSIONI

split -b 200MB nomefile.xyz nomefile-splitted-

Opzioni:

-a –suffix-length=N use suffixes of length N (default 2)

-b –bytes=SIZE put SIZE bytes per output file

-C –line-bytes=SIZE put at most SIZE bytes of lines per output file

-d –numeric-suffixes use numeric suffixes instead of alphabetic

-l –lines=NUMBER put NUMBER lines per output file

ESEMPIO: Dividere un file video e poi riunirlo (rejoin)

split -b 600MB Video.avi Video-Splitted-

in questo caso il file Video.avi verrà spezzato generando più files di al massimo 600 MB il cui nome inizierà con Video-Splitted- e terminerà con un suffisso di lettere progressive: aa, ab, ac, ad,…

Supponendo che il file iniziale sia di 2160 MB si otterrebbero i seguenti file:

Video-Splitted-aa 600 MB

Video-Splitted-ab 600 MB

Video-Splitted-ac 600 MB

Video-Splitted-ad 360 MB

Il prefisso dei file da generare è facoltativo (nell'esempio è stato scelto "Video-Splitted-"). Se non viene specificato viene usato il prefisso "x" di default, quindi i file generati si chiamerebbero xaa, xab, xac, … etc.

RIUNIRE I FILES

Per unire nuovamente (rejoin) i files in un unico file si usa il comando cat:

cat Video-Splitted-* > Video.avi

Fonte:

https://sefi.it/linux/comandi-per-dividere-e-riunire-un-file

https://linoxide.com/linux-how-to/split-large-text-file-smaller-files-linux/

====================================================================

00000000000000000000000000000000000000000000000000000000000000000000

====================================================================

LINK SIMBOLICI

ln -s file_esistente file_link_simbolico

====================================================================

00000000000000000000000000000000000000000000000000000000000000000000

====================================================================

CREARE UNA DIRECTORY

mkdir /xxx/yyy/zzz/new_directory

La Shell di Linux non comprende spazi. Per operare (creare, cancellare, spostare, rinominare) su file o directory che contengono spazi, il loro nome va scritto tra apici. Per esempio:

mkdir /xxx/yyy/zzz/‘new directory’ (crea cartella con spazi nel nome)

touch /xxx/yyy/zzz/‘new file.xyz’ (crea file con spazi nel nome)

====================================================================

00000000000000000000000000000000000000000000000000000000000000000000

====================================================================

SU e SUDO (Switch User DO) (Cambia Utente)

su ===> Diventa root ma mantiene le variabili d'ambiente dell'utente normale

su - ===> Diventa root ma acquisisce le variabili d'ambiente di root

sudo -s ===> Diventa root ma mantiene le variabili d'ambiente dell'utente normale

sudo -i ===> Diventa root ma acquisisce le variabili d'ambiente di root

sudo su - ===> Attiva Super User come root con variabili root

sudo -u username -i ===> Cambia Utente con quello specificato (login con username specificato)

--------------------------------------

ELENCARE GLI UTENTI DEL SISTEMA (Users)

cat /etc/passwd = Elenca TUTTI gli utenti del sistema, anche i NON umani (creati dal sistema per assolvere a determinati compiti). Per visualizzare solo gli utenti Reali (umani) basta elencare solo gli utenti che hanno una Home Directory.

cat /etc/passwd | grep home = Il simbolo | passa l’output del comando precedente al comando successivo (grep) che cattura e presenta solo gli item che contengono la parola "home"

GESTIRE PRIVILEGI E PROPRIETARI di File e Directory

chmod a,u,g,o+r,w,x /xxx/yyy/zzz/file.xyz (o directory se non si specifica il nome file)

a = all (tutti)

u = user (utente proprietario del file o della cartella)

g = group (gruppo)

o = other (altri utenti)

r = read (accesso in sola lettura)

w = write (accesso in letura e scrittura)

x = execute (accesso in esecuzione)

chmod 764 /xxx/yyy/zzz/file.xyz (Assegna al proprietario controllo completo (7), al group privilegi di lettura e scrittura (6), agli altri sola lettura (4)

SPIEGAZIONE:

Il primo numero è relativo al proprietario del file

Il secondo numero è relativo al gruppo

Il terzo numero è relativo a tutti gli altri

La cifra (da 0 a 7) definisce i privilegi. Più è alta, più sono elevati i privilegi.

7 = rwx (controllo completo)

6 = rw (lettura e scrittura)

5 = rx (lettura ed esecuzione)

4 = r (sola lettura)

3 = wx (scrittura ed esecuzione)

2 = w (scrittura)

1 = x (esecuzione)

0 = negato ogni accesso (deny Any)

chown steven /xxx/yyy/zzz/file.xyz (Assegna all’utente "steven" il file "file.xyz". Così l’ipotetico utente steven diventa il proprietario del file (o della directory) e potrà modificarla a piacimento.

CREARE e GESTIRE UTENTI

useradd [option] newuser

Esempio: creare il nuovo utente newadmin con privilegi di root:

useradd -o -u 0 newadmin

(-u 0 = assegna UID 0 (root), -o = consenti UID non univoci. Questa opzione è necessaria perché’ lo UID 0 è già assegnato all’utente root quindi per assegnarlo ad un secondo o terzo utente è necessario definirlo NON univoco.

Esiste un altro modo per assegnare-modificare i privilegi di un account, editando il file /etc/passwd

sudo nano /etc/passwd

cercare la riga corrispondente all’account che si vuole modificare

newuser:x:1001:1001::/home/newuser:/bin/bash

e sostituire lo UID standard (1001) con il numero 0 e facoltativamente il nome utente2

newadmin:x:0:1001::/home/newadmin:/bin/bash

ELIMINARE UTENTI

userdel username

ASSEGNARE LA PASSWORD

passwd username (Una volta premuto invio verrà chiesto di inserire la password e poi di nuovo per conferma)

MODIFICARE IL GRUPPO ASSEGNATO AD UN UTENTE

usermod -g gruppo-primario -aG gruppo-secondario nomeutente

*) L’opzione a (append) serve ad AGGIUNGERE il nuovo gruppo secondario senza eliminare quelli gia presenti. Senza l’opzione "a" il comando usermod -G cancella tutti gli altri gruppi secondari eventualmente associati all’utente

MODIFICARE PROPRIETARIO E GRUPPO DI UN FILE

chmod proprietario:gruppo nomefile.xxx

MODIFICARE LA HOME DIRECTORY DI UN UTENTE

chmod usermod -m -d /home/nomeutente nomeutente

*) L'opzione -m sposta il contenuto della vecchia home nella nuova.

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

SHASUM

*) Quando si scarica un file da Internet è sempre opportuno verificare l'integrità del file, confrontando la checksum riportata sul sito ufficiale, con la checksum ricavata utilizzando shasum sul file

shasum -a 512 /xxx/yyy/nomefile.xyz ===> Crea la checksum hash SHA2 a 512 bit del file specificato

shasum -a 256 /xxx/yyy/nomefile.xyz ===> Crea la checksum hash SHA1 a 256 bit del file specificato

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

DEBIAN APT-GET REPOSITORY PACCHETTI INSTALLAZIONE APPLICAZIONI

https://www.debian.org/doc/manuals/apt-howto/ch-apt-get.it.html

*) apt-get è il repository (archivio) dei pacchetti software per le distribuzioni Linux Debian based.

Nelle distribuzioni "classiche" come Debian 9 e Ubuntu il repository POTREBBE non funzionare.

Per esempio, installando Debian in assenza di una connessione di rete, il file di configurazione del repository conterrà soltanto le specifiche per l'installazione da DVD.

In questi casi è necessario modificare il suddetto file al path:

/etc/apt/sources.list

Ed aggiungere i link per l'installazione da rete Internet:

# /etc/apt/sources.list :

deb http://ftp.it.debian.org/debian/ stretch-updates main contrib

deb-src http://ftp.it.debian.org/debian/ stretch-updates main contrib

*) Nell'esempio di cui sopra si fa riferimento alla versione "stretch"

Per stabilire quale versione di distro si sta utilizzando, lanciare il comando:

hostnamectl

E poi cercare su Internet il repository corretto per la propria versione (es.)

https://www.debian.org/mirror/list

https://linuxconfig.org/debian-apt-get-stretch-sources-list

https://linuxconfig.org/debian-apt-get-wheezy-sources-list

*) Di seguito un esempio di file /etc/apt/sources.list

*********************************************************************

#

# deb cdrom:[Debian GNU/Linux 9.8.0 _Stretch_ - Official amd64 DVD Binary-1 20190216-11:59]/ stretch contrib main

# deb cdrom:[Debian GNU/Linux 9.8.0 _Stretch_ - Official amd64 DVD Binary-1 20190216-11:59]/ stretch contrib main

# /etc/apt/sources.list :

# deb http://ftp.it.debian.org/debian/ jessie main contrib non-free

# deb-src http://ftp.it.debian.org/debian/ jessie main contrib non-free

# Line commented out by installer because it failed to verify:

deb http://security.debian.org/debian-security stretch/updates main contrib

# Line commented out by installer because it failed to verify:

deb-src http://security.debian.org/debian-security stretch/updates main contrib

# stretch-updates, previously known as 'volatile'

# Line commented out by installer because it failed to verify:

deb http://ftp.it.debian.org/debian/ stretch-updates main contrib

# Line commented out by installer because it failed to verify:

deb-src http://ftp.it.debian.org/debian/ stretch-updates main contrib

*********************************************************************

*) Una volta sistemato il repository di base, possiamo installare i pacchetti con il classico apt-get

apt-get update ====> Aggiorna il repository

apt-get -u upgrade ====> Aggiorna il Sistema Operativo, con -u mostra in dettaglio quali pacchetti sono installati

apt-get -u dist-upgrade ====> Aggiorna il Sistema Operativo alla Nuova Release della distribuzione

In alcune distribuzioni si possono usare sintassi diverse per gli stessi comandi:

apt update

apt -y -full-upgrade (&& apt -y -full-upgrade su Hacker Journal N.230 2019-03)

*) A volte alcuni software non vengono aggiornati con tempestivita nel repository ufficiale, ma è possibile specificare sorgenti alternative modificando il file /etc/apt/sources.list

Ad esempio, aggiungiamo il repository di TOR:

vi /etc/apt/sources.list

--------------------------------------------------------------

...

# TOR repository

deb http://deb.torproject.org/torproject.org jessie main

deb-src http://deb.torproject.org/torproject.org jessie main

...

--------------------------------------------------------------

*) Per scaricare correttamente i pacchetti è necessario specificare la corretta chiave GPG.

Le chiavi GPG cosi come le stringhe da inserire nel file sources.list sono disponibili sul sito del progetto TOR:

https://www.torproject.org/docs/debian

sudo gpg2 --recv A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89

sudo gpg2 --export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | apt-key add -

*) Infine procediamo all'installazione:

sudo apt-get update

sudo apt-get install tor deb.torproject.org-keyring

*) Una volta installato, TOR agirà come un proxy in ascolto sulle porte 9050 e 9150:

socks port = 9050

TOR Browser port = 9150

*) Per verificare che TOR sia attivo, da CLI shell digitare:

service tor status ===> Mostra lo stato del servizio TOR

service tor start ===> Avvia il servizio TOR

service tor stop ===> Arresta il servizio TOR

service tor restart ===> Riavvia il servizio TOR

*) Per verificare su quali porte il servizio è in ascolto:

sudo netstat -tulp | grep tor

*) Per l'uso con proxychains (test) basta modificare il file /etc/proxychains.conf

socks4 127.0.0.1 9050

------------------------------------------------------

APT-CACHE SEARCH (RICERCA PACCHETTI INSTALLAZIONE)

*) Spesso è necessario installare una particolare versione di un software, e non e' sempre facile trovare il pacchetto specifico tra le centinaia disponibili.

Per ottimizzare la ricerca si puo' utilizzare il comando apt-cache nel modo seguente:

apt-cache search nomeapp

*) Esempio:

apt-cache search java | grep jdk

------------------------------------------------------

APT-GET INSTALL (APT INSTALL)

*) Installare un software specifico

apt-get update

apt-get install NomePacchettoSoftware

oppure

apt install NomePacchettoSoftware

*) A volte l'installazione richiede di soddisfare delle dipendenze. In questi casi provare a dare l'opzione:

--fix-missing

Esempio:

*) Installare il Server Grafico X

apt install xinit --fix-missing

------------------------------------------------------

INSTALLARE DA PACCHETTI .DEB

*) Alcuni software vanno scaricati dal sito (ufficiale o meno) e poi installati in locale. La maggior parte delle distro basate su Debian hanno un utility di gestione dei package (dpkg - Debian PacKaGe) .

dpkg -i /percorso/nome-file.deb

*) A volte la procedura restituisce errori relativi alle dipendenze, In questi casi provare a dare il comando:

apt-get -f install

*) Questo comando dovrebbe Fixare (-f) i problemi di dipendenze ed installare il software in un solo passaggio.

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

INSTALLAZIONE REDHAT CENTOS FEDORA RED HAT YUM DNF RPM REPOSITORY PACCHETTI RPM TARBALL APPLICAZIONI

*) yum install nomeprogramma ===> Richiede connessione Internet sia per l'installazione che per le dipendenze

*) yum localinstall nomepacchetto.rpm ===> Richiede connessione Internet per le dipendenze

*) yum install -y ===> L’opzione -y (assumeYes) risponde automaticamente sì a tutte le domande. Utile nell’utilizzo in script batch di shell dove l’utente non può interagire attraverso la tastiera

*) dnf search nomeprogramma ===> Visualizza la lista completa dei pacchetti e delle dipendenze nel repository

*) rpm -i nomepacchetto.rpm ===> Non richiede connessione Internet ma il pacchetto rpm tarball deve essere specifico per la distribuzione in uso.

*) rpm -qa ===> Visualizza i dettagli sui pacchetti rpm installati. L'output puo' essere molto verboso ed e' consigliabile filtrarlo con grep

Esempio:

rpm -qa | grep nomeprogramma

*) rpm –e nomepacchetto.rpm ===> DISINSTALLA l’applicazione e rimuove i file di config e log

------------------------------------------------

Esempio:

*) Installazione di nginx 1.14.1

root@vm-proxy-lu37649482:/home/synhack/downloads/nginx# rpm -i nginx-1.14.1-1.el7_4.ngx.x86_64.rpm

avvertimento: nginx-1.14.1-1.el7_4.ngx.x86_64.rpm: Header V4 RSA/SHA1 Signature, ID chiave 7bd9bf62: NOKEY

----------------------------------------------------------------------

Thanks for using nginx!

Please find the official documentation for nginx here:

* http://nginx.org/en/docs/

Please subscribe to nginx-announce mailing list to get

the most important news about nginx:

* http://nginx.org/en/support.html

Commercial subscriptions for nginx are available on:

* http://nginx.com/products/

----------------------------------------------------------------------

*) Verifica dell'installazione e della configurazione di nginx

root@vm-proxy-lu37649482:/home/synhack/downloads/nginx# nginx -t

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

*) Visualizza dettagli sul pacchetto installato

root@vm-proxy-lu37649482:/home/synhack/downloads/nginx# rpm -qa | grep nginx

nginx-release-centos-7-0.el7.ngx.noarch

nginx-1.14.1-1.el7_4.ngx.x86_64

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

INSTALLAZIONE BINARI E BATCH SCRIPT SHELL ESEGUIBILI SUL SISTEMA DA UTENTE GENERICO

In linux per installare un qualsiasi eseguibile, binario o shell script batch che sia basta settare i permessi per renderlo eseguibile, copiarlo in /usr/local/bin/ e quindi creare un link simbolico nella dir /usr/bin/

ESEMPIO:

Abbiamo creato nella home utente uno script chiamato

mioscript.sh

*) Rendiamo il batch eseguibile

Chmod +x /home/utente/mioscript.sh

*) Copiamolo in /usr/local/bin/

sudo -i

cp -p /home/utente/mioscript.sh /usr/local/bin/

*) Creiamo un simlink al file nella dir /usr/bin

ln -s /usr/local/bin/mioscript.sh /usr/bin/mioscript

Adesso qualsiasi utente su qualsiasi directory potrà lanciare lo script semplicemente digitando sulla shell:

mioscript

o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o-o

CONFIGURAZIONE RETE NETWORKING RED HAT CENTOS 7 e 8

*) I file di configurazione delle interfacce di rete si trova al path:

/etc/sysconfig/network-scripts/

In questa directory troveremo dei file che hanno lo stesso nome delle interfacce di rete visibili con il comando "ip a".

Esempio:

[root@localhost network-scripts]# ip a

1: lo: <LOOPBACK,UP,LOWER_UP> …

2: enp0s3: <BROADCAST,MULTICAST,UP,LOWER_UP> …

3: enp0s8: <BROADCAST,MULTICAST,UP,LOWER_UP> …

*) Dall’output del comando "ip a" risultano 2 interfacce di rete: enp0s3 e enp0s8 (escludendo la loopback "lo")

*) Nella dir /etc/sysconfig/network-scripts/ troviamo:

[root@localhost ~]# cd /etc/sysconfig/network-scripts/

[root@localhost network-scripts]# ll

totale 8

-rw-r--r--. 1 root root 282 16 mar 18.24 ifcfg-enp0s3

-rw-r--r--. 1 root root 282 16 mar 19.07 ifcfg-enp0s8

*) Editiamo il file ifcfg-enp0s3 con vim (IP DINAMICO ASSEGNAZIONE AUTOMATICA IN DHCP)

vim /etc/sysconfig/network-scripts/ifcfg-enp0s3

------------------------------------------

TYPE=Ethernet

PROXY_METHOD=none

BROWSER_ONLY=no

BOOTPROTO=dhcp

DEFROUTE=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_FAILURE_FATAL=no

IPV6_ADDR_GEN_MODE=stable-privacy

NAME=enp0s3

UUID=7e6541d2-caad-4dd9-89b6-45a0c01be099

DEVICE=enp0s3

ONBOOT=yes

------------------------------------------

Questo file di configurazione utilizza l’assegnazione automatica dell’IP Address all’interfaccia.

I parametri più importanti da tenere d’occhio sono:

BOOTPROTO=dhcp

ONBOOT=yes

Se il parametro ONBOOT fosse settato a no (ONBOOT=no) l’interfaccia non verrà attivata all’avvio del sistema

*) Di seguito un file di configurazione con IP STATICO

-------------------------------------------

TYPE="Ethernet"

PROXY_METHOD="none"

BROWSER_ONLY="no"

BOOTPROTO="none"

DEFROUTE="yes"

IPV4_FAILURE_FATAL="no"

IPV6INIT="yes"

IPV6_AUTOCONF="yes"

IPV6_DEFROUTE="yes"

IPV6_FAILURE_FATAL="no"

IPV6_ADDR_GEN_MODE="stable-privacy"

NAME="ens32"

UUID="674f68dc-3c0f-44d7-a8ef-c8391ea82d13"

DEVICE="ens32"

ONBOOT="yes"

IPADDR="192.168.31.77"

PREFIX="26"

GATEWAY="192.168.31.65"

DNS1="192.168.30.251"

DOMAIN="prod.sidt.local"

IPV6_PRIVACY="no"

ZONE=public

----------------------------------------------

NOTA: Il campo PREFIX indica la subnet mask. Nel caso dell’esempio, una /26 (255.255.255.192)

*) Per gestire più facilmente le configurazioni delle interfacce di rete è stato introdotto il tool nm (Network Manager) disponibile di default dalla versione 8 di Redhat/Centos. Dalla versione 8 di RedHat/Centos le configurazioni delle interfacce di rete vengono gestite esclusivamente tramite il comando "nmcli"

TOOL NMCLI (Network Manager Command Line Interface)

nmcli ====> Apre la finestra di dialogo di tipo Linea di Comando per i settaggi di rete

E’ disponibile anche il tool nmtui (Network Manager Text User Interface) ma il suo uso è fortemente SCONSIGLIATO

Esempio: Comando per configurare l’nterfaccia di rete enp0s8 con IP DINAMICO DHCP:

nmcli connection add type ethernet con-name enp0s8 ifname enp0s8 ipv4.method auto connection.autoconnect yes

Il precedente comando permette di configurare molteplici aspetti ed è così suddiviso (usare il TAB per il completamento automatico):

nmcli ===> E’ il comando principale (Network Manager Command Line Interface)

connection add ===> Aggiunge una nuova connessione

type ethernet ===> Definisce il tipo di connessione (ethernet)

con-name enp0s8 ===> Definisce il nome della connessione (per comodità scelto uguale al nome dell’interfaccia)

ifname enp0s8 ===> Specifica il nome dell’interfaccia da utilizzare

ipv4.method auto ===> Specifica l’utilizzo del DHCP per l’ottenimento automatico dell’IP Address

connection.autoconnect yes ===> Specifica che la connessione deve essere attivata all’avvio del Sistema Operativo

Esempio: Comando per configurare l’nterfaccia di rete enp0s8 CON IP STATICO SENZA DHCP:

nmcli connection add type ethernet con-name enp0s8 ifname enp0s8 ipv4.method manual ipv4.addresses 192.168.xxx.yyy/24 ipv4.gateway 192.168.xxx.yyy ipv4.dns 8.8.8.8 connection.autoconnect yes

nmcli connection reload ===> Riavvia tutte le connessioni di rete

NOTA: Nel caso nella dir /etc/sysconfig/network-scripts/ non dovesse essere presente il file relativo ad un interfaccia che invece compare con ip a significa che quell’interfaccia è disconnessa. Per verificare lanciare semplicemente il comando nmcli.

A seguito del comando

nmcli connection add type ethernet con-name enp0s8 ifname enp0s8 ipv4.method auto connection.autoconnect yes

verrà creato anche il relativo file di configurazione

CONFIGURAZIONE MODIFICA IP INTERFACCE DI RETE (NETWORK INTERFACES)

*) Comandi per avvio, arresto servizi di rete

/etc/init.d/service network-manager status ===> Visualizza lo stato del Servizio di rete

/etc/init.d/service network-manager restart ===> Riavvia il Servizio di rete

/etc/init.d/networking {start | stop | restart | force-reload} ===> Avvia, Arresta, Riavvia il Servizio di Rete

*) Per Impostare o modificare un indirizzo IP in linux ci sono diversi modi che differiscono in base alla distribuzione in uso ed alla versione.

Alcune distribuzioni utilizzano esclusivamente i file di configurazione, altre invece mettono a disposizione tool e comandi.

Tra i comandi più diffusi:

*) nmcli

*) nmtui

*) sysctl kernel.hostname=nuovohostname

*) hostname nuovohostname

--------------------------------------------------------------------------------

FILE DI CONFIGURAZIONI INTERFACCE DI RETE (NETWORK INTERFACES)

*) File di configurazione (IP, NetMask, Gateway) delle interfacce di rete (DEBIAN BASED)

/etc/network/interfaces

ESEMPIO:

----------------------

# This file describes the network interfaces available on your system

2 # and how to activate them. For more information, see interfaces(5).

3

4 source /etc/network/interfaces.d/*

5

6 # The loopback network interface

7 auto lo

8 iface lo inet loopback

9

10 # The primary network interface

11 auto eth0

12 allow-hotplug eth0

13 iface eth0 inet dhcp

14 #iface eth0 inet static

15 # address 192.168.96.171

16 # netmask 255.255.255.0

17 # gateway 192.168.96.52

18

19 #wpa-driver wired